Jak technologie sprawdzania treści wpłyną na naszą prywatność?

Specjalistyczne narzędzia, które miałyby wykrywać nielegalne treści, stawiają przed dostawcami usług internetowych nowe obowiązki. Praktyczna realizacja tych zadań rodzi jednak wiele pytań

W dobie dynamicznego rozwoju technologii informacyjnych, internet stał się areną nie tylko wymiany informacji i komunikacji, ale także przestrzenią dla działań przestępczych, w tym rozprzestrzeniania treści pedofilskich. Wobec tego, władze na całym świecie oraz organizacje międzynarodowe starają się w różnoraki sposób przeciwdziałać tym zjawiskom. Jednak wprowadzane środki często budzą obawy dotyczące ochrony prywatności użytkowników.

Podobne obawy pojawiły się po informacji, że firma Apple planowała wdrożenie systemów automatycznie wykrywających treści pedofilskie. Dyskusja na ten temat przypomina debatę sprzed około dekady w Polsce i Unii Europejskiej dotyczącą blokowania stron internetowych oraz wprowadzenia rejestru stron i usług niedozwolonych. Ostatnie doniesienia o projekcie Komisji Europejskiej na nowo rozpaliły dyskusję o równowadze między bezpieczeństwem a prywatnością.

Rzeczywisty wpływ technologii filtrujących na ochronę prywatności

Problem, z którym pojawia się konieczność zmierzenia, dotyczy zastosowania algorytmów i technologii umożliwiających proaktywne skanowanie i analizę treści w celu lokalizowania materiałów pedofilskich. Możemy zastanawiać się nad aspektem technicznym – na ile zaproponowane rozwiązania są wykonywalne, a na ile proste do obejścia.

Specjalistyczne narzędzia, które miałyby wykrywać nielegalne treści, stawiają przed dostawcami usług internetowych nowe obowiązki. Praktyczna realizacja tych zadań rodzi jednak wiele pytań. Czy rzeczywiście jest możliwa skuteczna kontrola bez pogwałcenia prywatności? Jak technologie mają odróżnić legalną od nielegalnej treści, zwłaszcza jeśli przestępstwa mogą mieć miejsce również w komunikatorach czy e-mailach?

Odpowiedzialność za naruszenia i przypadki nieporozumień

Kolejną istotną kwestią jest założona odpowiedzialność za zgłoszenia treści nielegalnych. Obowiązek dokonywania zgłoszeń przez dostawców usług internetowych lub hostingodawców może prowadzić do błędnych osądów. Przykład lekarza, któremu ojciec przesłał intymne fotografie dziecka w celu konsultacji medycznej, pokazuje, że automatyczne systemy mogą naruszać prywatność i generować niewłaściwe raporty.

Jest przestrzeń na manipulacje, gdyż proponowane mechanizmy mogą być również wykorzystane do celów działań prowokacyjnych. Możliwość zgłaszania przez osoby trzecie stwarza ryzyko nadużyć i fałszywych alarmów, które mogą zawnioskować równie bezpodstawne śledztwa.

Czy świat internetu bez prywatności jest możliwy?

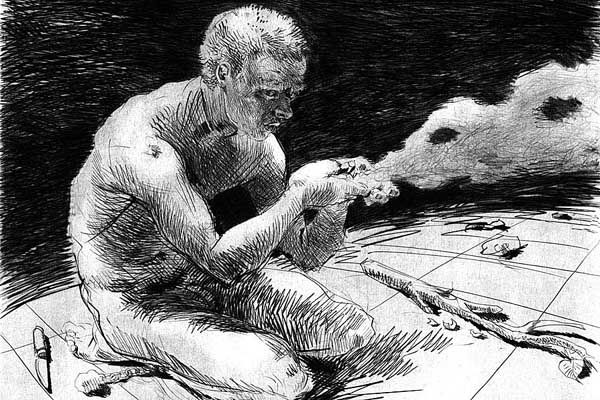

Współczesne propozycje zmierzają w kierunku przyjęcia pewnego poziomu inwigilacji jako standardu. Obecnie nie jest jasne, czy ten kierunek zostanie ostatecznie wybrany, ale w naszym społeczeństwie pojawia się coraz więcej głosów, które sugerują taką możliwość.

Pytanie, które pozostaje otwarte, dotyczy tego, jak w praktyce zrealizować równowagę między bezpieczeństwem a prywatnością. Czy anonimowe komunikatory nadal będą mogły zapewniać prywatność? Czy gotowi jesteśmy na oddanie kontroli nad naszymi danymi w imię bezpieczeństwa? Czy możemy zaakceptować świat, w którym każda nasza cyfrowa czynność jest potencjalnie monitorowana?

Pozytywne działania na rzecz walki z pedofilią

Na koniec warto zwrócić uwagę, że nie wszystkie działania wymagają narzędzi inwigilacyjnych. Projekty takie jak Trace an Object, prowadzone przez organy ścigania, pozwalają obywatelom zaangażować się w ujawnianie przestępców za pośrednictwem zgłoszeń. Tego rodzaju inicjatywy są przykładem bardziej zrównoważonych, etycznych działań, które nie narażają prywatności użytkowników.

Podsumowując, debata na temat odpowiednich metod monitorowania treści pedofilskich w internecie pozostaje niezwykle istotna. Decyzje, które zostaną podjęte w najbliższej przyszłości, będą miały znaczący wpływ na kształt naszej prywatności online. Ważne jest, aby każdy użytkownik internetu był świadomy potencjalnych zmian, które mogą nastąpić, i konsekwencji, jakie one będą niosły.